Битрикс24.CRM - многоуровневая платформа. Для ее обслуживания используются множество ресурсов. Каждый из ресурсов может влияет на безопасность портала.

Поговорим о ключевых самых важных элементах.

- База данных. Вся информация, собираемая в сущностях CRM, хранится в базе данных. Базы данных обслуживаются и поддерживаются сторонним программным обеспечением, которое представляет собой отдельный сервис, предоставляемый сторонними компаниями. Это программное обеспечение может содержать какие-то ошибки, зоны риска и уязвимости. Повлиять на гарантию этих сторонних продуктов разработчик Битрикс24.CRM никак не может.

-

Файловая система. Пользователи облачных тарифов хранят рабочие и текущие файлы документов на общих дисках, расположенных на жестких дисках, арендованных Битрикс24.CRM серверов. Теоретическая и практическая возможность несанкционированного подключения к хранилищам существует и повлиять на это разработчики Битрикс24.CRM также никак не могут. Да, компании, предоставляющие эти услуги, несут ответственность за хранение данных, но не могут дать и гарантировать 100% защиту от взлома данных. Да, Битрикс24.CRM принимает собственные дополнительные меры защиты, кодирования файлов и баз данных пользователей Битрикс24.CRM, но какой-то процент риск при этом сохраняется. Даже если злоумышленник каким-то образом сможет получить доступ к какому-то файлу или базе данных на внешнем хранилище, то он все равно не сможет привязать эту информацию к конкретному порталу пользователя, это невозможно.

-

Сервера. Сервера Битрикс24.CRM Представляют собой большой сложный многофункциональных веб-сайт, который запускается и работает на физических и виртуальных серверах. Но даже виртуальные сервера по факту работают на физических машинах и Битрикс24.CRM не может 100% гарантировать от хакерской атаки. Всегда есть вероятность что сервер кто-нибудь либо сломает или получит прямой доступ или перехватит трафик, который подключён к этому серверу. Важно понимать и помнить то, что есть некая составляющая:

- Программное обеспечение сервера по работе с базой данных.

-

Специальный сервис по открытие страниц.

-

Сервис обеспечивающий и обслуживающий поисковый индекс.

-

И другие…

Все эти все сервисы развивают, обслуживают сторонние компании, и никто из них не дает 100% гарантию что их программа не содержит какую-нибудь ошибку или полностью неуязвима. Что их программы никому не позволят получить несанкционированный доступ к хранящейся у них чужой информации.

- Сетевое окружение и устройства личные и служебные пользователей. Мы все подключены к интернету, активно используем вай-фай, мобильные устройства, компьютер и опять нет никакой гарантии, что используемое устройство, например, ваш роутер защищен на сто процентов. Нет гарантии что полностью исключена возможность перехвата трафика или пароля. Вы сами не гарантируете то, что ваши пароли уникальны, хорошо защищены антивирусными программами и надежно спрятаны, что никто их у вас не может похитить и потом от вашего имени подключится к корпоративному порталу.

-

Интернет пользователь, который смог воспользоваться незащищенной часто бесплатной точкой доступа в интернет. Часто встречается ситуация, когда некоторые пользователи передают трафик, который проходит через «чужие» сторонние компании и там этот трафик расшифровывают и используют для корыстных целей.

-

Окружении пользователей. Если вы активный пользователь телефона android, то Битрикс24.CRM никак не может повлиять на то какой браузер будет установлен на этом телефоне. Тоже самое происходит и с компьютером. Если на устройстве уже установлен вирус, то платформа Битрикс24.CRM не как не сможет повлиять на это и тем более нести ответственность за халатность пользователя.

-

Приложение МАРКЕТ24. С его помощью пользователи скачивают приложения и расширяют возможности функционала своих порталов. Приложения — это программное обеспечение внешний разработчиков и еще один источник возможной опасности.

-

Ошибки разработчиков. Недавно была обнаружена физическая ошибка в микрокоде процессора intel, которая позволяла получать доступ к операционным системам.

Что делать в сложившейся ситуации?

- Можно предпринять ряд мер, которые помогут снизить риск возникновения неприятных ситуаций.

-

Первое необходимо убедиться в том, что программный код Битрикс24.CRM прошел все необходимые сертификаты безопасности. На официальной странице сайта Битрикс24.CRM представлена вся необходима информация и актуальные сертификаты ФСТЭК России. Битикс24.CRM постоянно уделяет безопасности много сил и внимания, совершенствует, тестирует программные коды, проверяет и защищает его от риска уязвимости.

-

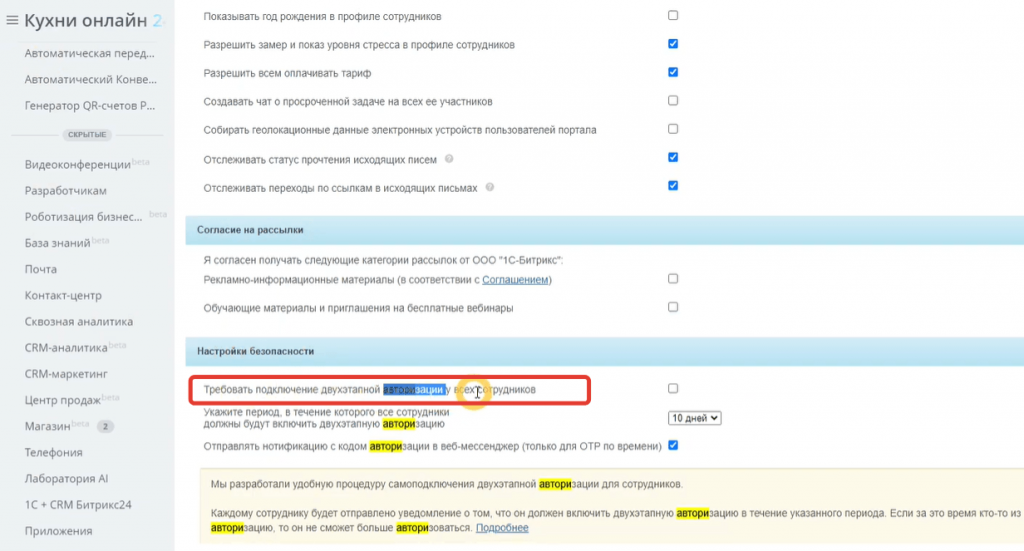

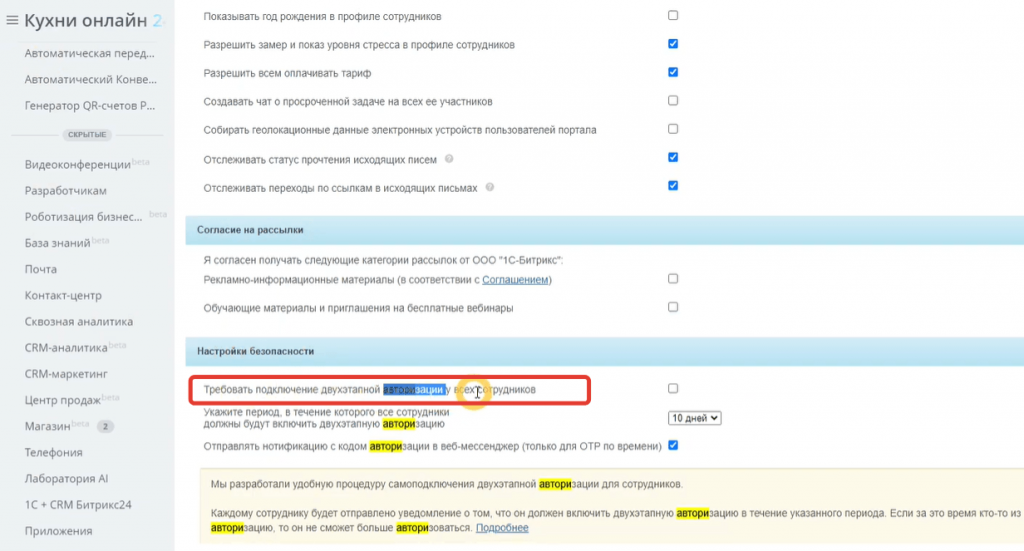

В деле защиты помогает специально разработанный и внедренный модуль двухфакторная авторизация значительно повышающий степень защиты любого портала. Часто понадеявшись на авось многие, пользователи забывают или незаслуженно игнорируют этот современный инструмент защиты портала. Включение этого модулю доступно в меню «Настройка». Физически процедура авторизации построена на применении дополнительного защитного приложения на личное мобильное устройство и происходит в два этапа. При входе в портал пользователь вводит логин и пароль и затем вводит специальный код, который генерится на отдельном устройстве. Код авторизации обновляется каждые несколько секунд и не позволяет осуществить не санкционированный доступ к порталу. Даже в случае похищения информации о входных данных в портал без физического наличия личного мобильного устройства на котором генериться код доступа злоумышленники не смогут под именем пользователя попасть в защищенный портал Битрикс24.CRM.

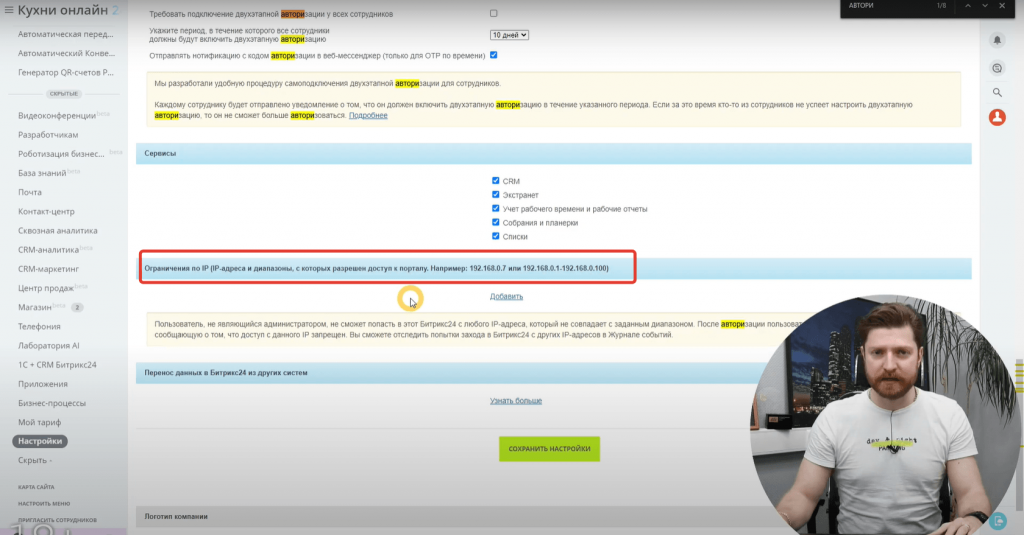

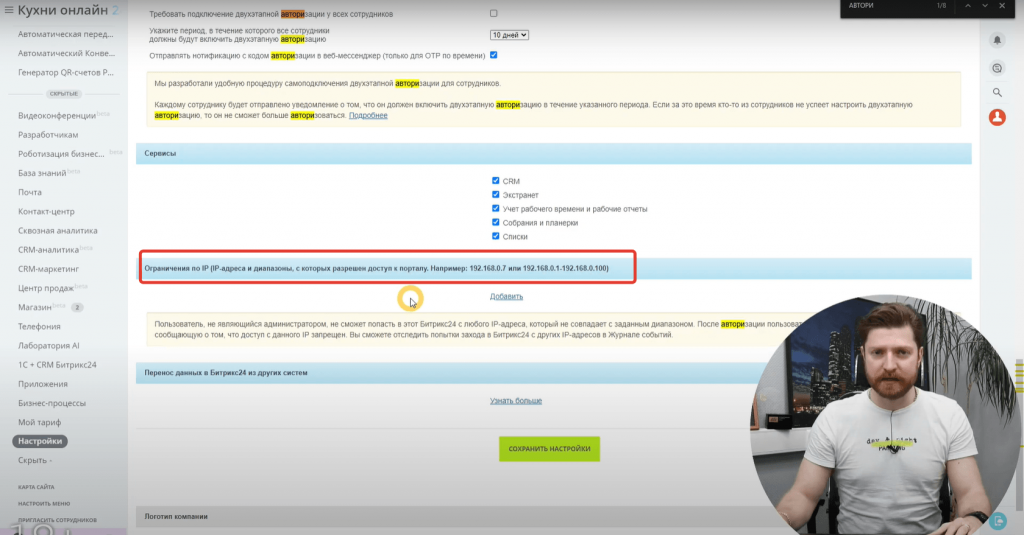

- Важно использовать и грамотно распределять настройки ограничения и включения доступов к порталу по IP адресам. Данная настройка требует большой аккуратности точного понимания действий. Наиболее часто данную опцию настройки используют пользователи коробочных версий Битрикс24.CRM.

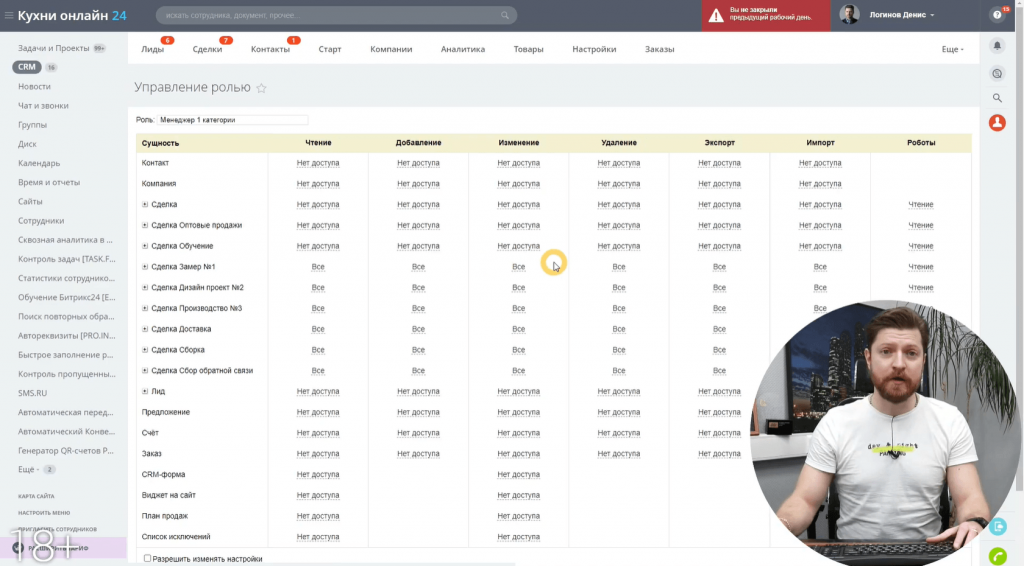

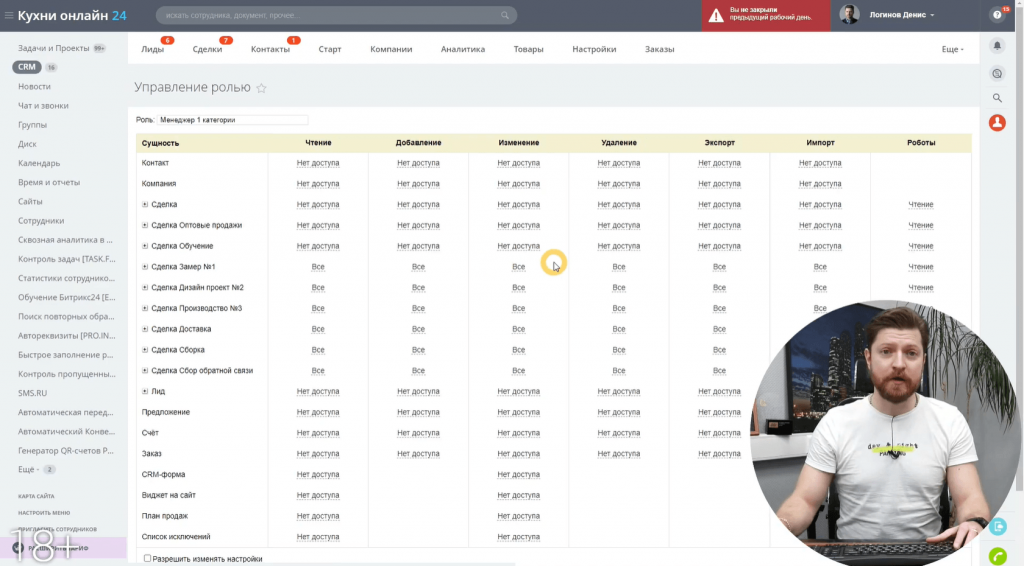

- Очень эффективный инструмент штатный модуль ограничения доступов к CRM в режиме глобальных настроек позволяет включить запретит на удаление, импорта и экспорта всем сотрудникам включая администраторов. Обычно всем рядовым сотрудникам предоставляется право работать только со своими сущностями и элементами.

- Важно не забывать про средства индивидуальной защиты каждого рабочего места про антивирусные программы и firewall.

-

Разумно и необходимо при установке внешних приложений Битрикс24.CRM из Маркетплейс всегда ограничивать доступ приложения к тем сущностям с которыми он не работает, о том какие именно доступы нужно отключить всегда можно узнать у разработчика приложения.

-

Среди пользователей Битрикс24.CRM ходят страшилки о том, что бесплатные приложения обязательно воруют данные и информацию о клиентах. Почему мы уверены, что это не так? Дело в том, что разработка одной версии качественного приложения это трудозатратное дело, измеряемое сотнями тысяч рублей и сотнями человекочасов. После запуска в пользование в приложение вкладываются еще дополнительные средства на обслуживание, развитие, устранение ошибок и поддержку работоспособности. Рисковать вложенными средствами и репутацией в глазах тысячи клиентов ни один разработчик приложений никогда не будет. Кроме этого выдернутые атомарные данные или даже отдельные файлы в фрагментированном виде просто невозможно объединить и сложить в единое целое, что делает эту затею экономически не выгодной и не обоснованной. Физически приложения ничего не скачивают и никуда не передают информацию, приложения обрабатывают запросы и возвращают справочную информацию из свободных или условно свободных интернет ресурсов. Сервера работающие с приложениями имеют ограниченные ресурсы и чисто физически не в состоянии хранить и накапливать потоки тысяч ежеминутных запросов в своей памяти.

А как дела обстоят в коробочных версиях Битрикс24.CRM?

- За сохранение информации, инфраструктуру и безопасность в облаке несет ответственность Битрикс24.CRM и его подрядчики. В коробке за все включая резервное копирование отвечает собственник. Если в облаке копирование происходит раз в сутки, то в коробке вы сами решаете, как, когда, сколько раз и какими средствами делать резервные копии.

-

У коробочной версии есть уникальная возможность не использовать marketplace и предлагаемые там готовые внешние приложения, а разрабатывать свои собственные без использования REST-API методов, которые будут хранится и работать только на вашей коробке. Все полученные вами данные будут обрабатываться внутри коробки и никуда не будут выгружаться. Вопрос о гипотетической утечке каких-либо данных в таком случае просто не возникает по причине отсутствия физической возможности.

-

Конечно использование коробки это не 100% защита от несанкционированного доступа, так как существуют еще многие другие влияющие факторы, примеры которых мы уже обсуждали выше. И если злой и высококвалифицированный злоумышленник поставит своей целью взломать ваш портал и сервер с целью похитить ваши данные, то он найдет метод и средства как это сделать и абсолютно не важно где у вас расположен портал в облаке или коробке. Только реально это будет затея соизмеримая по затратам с покупкой собственного самолета.

А можно ли контролировать что делают приложения на вашем портале?

- Да можно.

-

Достаточно на портале открыть приложения, разработчики и раздел статистика. В этом разделе в течении 14 дней хранится детальная история о том какие приложения и что они делали на вашем портале.

Больше деталей и подробностей проекте можно узнать на наших каналах:

- CRM4.org/e/

-

CRM4.org/t/

-

CRM4.org/i/

С уважением, Лаборатория автоматизации «LOG [IN] OFF»